أفضل 9 أدوات DevSecOps لحماية تطبيقك

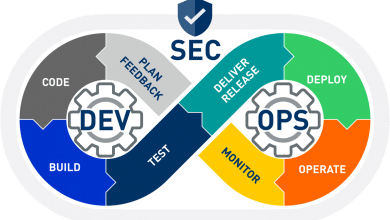

أدوات DevSecOps، قبل بضع سنوات أصبح DevSecOps هو المولود المنتظر في عالم تأمين البرمجيات المطورة بتقنية (أجايل). وقد أصبح إدماج الأمن في دورة تطوير البرمجيات هو شئ أساسي جداً فيها، على الرغم من أن العديد من المؤسسات لا تزال تحاول معرفة كيفية ضمان تحويل الأمن إلى المسار الأخر وإدماجه طوال دورة تطوير البرنامج.

يتطلب تبني نهج أدوات DevSecOps تغيير في جميع أنحاء المؤسسة ، وهذا التغيير ينطبق على العمليات ، والناس ، والأدوات التي يستخدمونها.

التشغيل الآلي في أدوات DevSecOps

وفي حين يشكل هذا النوع من التغيير التنظيمي تحدياً دائماً ، فإن المزيد من المؤسسات تبذل جهوداً متضافرة لتغيير الممارسات الأمنية القديمة وإدماج الأمان في دورة تطوير البرامج ، بما يضمن ألا يؤدي تنفيذ عمليات المراقبة الأمنية الأساسية إلى تأخير توفير نشر البرنامج.

إن أحد المكونات الرئيسية لفكرة DevSecOps هي الآلية: ففي أقرب وقت ممكن ، ستكون في خلال دورة حياة تطوير الانظمة (SDLC) ، يتم تجسيد الأمن في كامل دورة حياة تطوير البرنامج ، وتوفير الوقت والمال في حين تعمل على تقليل الخلاف بين الـتأمين وفريق التطوير.

لقد قمنا بتجهيز قائمة ببعض أفضل أدوات DevSecOps التي يمكن للمؤسسات دمجها في خلال مراحل تطوير البرنامج الخاص بها ، لضمان أن الأمان يتم التعامل معه باستمرار طوال دورة التطوير.

اقرأ المزيد: أفضل 10 تطبيقات مجانية لأصحاب البزنس (أفضل تطبيقات إدارة الأعمال)

أفضل 9 أدوات DevSecOps لحماية تطبيقك

1- Codacy

توفر (Codacy) لفرق التطوير جودة في آلية التشغيل وحلول أساسية حتى يتمكنوا من التحول إلى أقصى اتجاه ممكن من التغيير لإستخدام DevSecOps ، وتحديد المشاكل الجديدة في وقت مبكر من عملية تطوير البرنامج. تساعد أداة تحليل الأكواد المطورين على تحديد ومعالجة المشاكل الامنية تلقائيا ، والتكرار ، والتعقيد ، ومشاكل الشكل، في كل من commit & pull request) ) – commit هو تغيير منفصل لملف واحد أو أكثر. إنه جزء مهم من Git Pull Requests هو طلب لدمج التزام واحد أو أكثر في فرع مختلف. – ، مباشرة منطقة Git workflow – وهو وصفة أو توصية حول كيفية استخدام Git لإنجاز العمل بطريقة متسقة ومثمرة – .

تغطي Codacy أكثر من 20 لغة برمجة ويتم دمجها بسهولة في سير عمل المطورين ، مما يوفر لهم رؤية جيدة حول جودة الكود الخاص بهم حتى يتمكنوا من تتبع جودة مشاريعهم بمرور الوقت لمعالجة أي مشاكل تقنية قد تقابلهم بسهولة.

جعل طاقم Codacy مهمتهم هي مساعدة فرق تطوير البرمجيات على اتخاذ قرارات هندسية رائعة وخلق إنتاجية ذات جودة عالية ، ويبدو أنهم يقومون بعمل جيد. تفتخر Codacy بتوفير آلاف الساعات من الوقت على المطورين في مراجعة الكود ومراقبة جودة الكود حتى يتمكنوا من التركيز على التطوير بينما يجعل Codacy عملية إنشاء برامج عالية الجودة سهلة.

2- SonarQube

يركز هذا المشروع مفتوح المصدر الذي طورته شركة SonarSource أيضًا على مساعدة المطورين بشكل آلي بالكامل. SonarQube هي أداة تلقائية لمراجعة التعليمات البرمجية لاكتشاف الأخطاء ونقاط الضعف في الكود البرمجي الخاصة بك. يتكامل بشكل جيد مع فرق التطوير ويقوم بتزويدهم بفحص مستمر للكود في جميع مراحل المشروع وPull request.

تدعم SonarQube ما يقرب من 30 لغة برمجة ، وتوفر فحصًا مستمرًا للرمز بحيث يمكن لفرق التطوير الصغيرة والمؤسسات على حدٍ سواء اكتشاف الأخطاء وإصلاح الثغرات الأمنية التي تعرض تطبيقاتهم للخطر ، وذلك لمنع المشاكل غير المحددة والغير محلولة من التأثير على المستخدمين النهائيين.

اقرأ المزيد: ما هو الواقع الممتد Extended Reality وما هي تطبيقاته واستخداماته

3- Acunetix

تقدم Acunetix موقعاً متكاملاً لفحص الأمان لمساعدة المطورين في العثور على نقاط الضعف في المرحلة الأولى.

تهدف Acunetix إلى مساعدة الشركات ذات التواجد الكبير على شبكة الإنترنت والتي يتعين عليها حماية أصول مواقعها الألكترونية الخاصة بها المعرضة لمخاطر عالية من الهاكرز ، من خلال توفير تقنيات متخصصة تساعد المطورين على اكتشاف المزيد من المشكلات وحلها بسرعة. خدماتهم سهلة الاستخدام وتتيح المركزية والآلية والتكامل.

تعد Acunetix حلاً قويًا وواحدًا من أفضل الحلول المعمول بها في السوق لأنه يركز على أمان الموقع الألكتروني ويتميز بفحص عالي السرعة والحد الأدنى من الأكواد الخاطئة وتتميز بسهولة الاستخدام والتقنيات الفريدة بها والعمل على تكامل دورة تطوير البرنامج.

4- Logz.io

Logz.io هي شركة أخرى تم إنشاؤها بواسطة المهندسين وللمهندسين ، والتي توفر إمكانية مراقبة سحابية قابلة للتطوير مدعومة من شركتي ELK & Grafana ، بحيث يمكن للمطورين مراقبة الإنتاج واستكشاف الأخطاء وإصلاحها وتأمين البرمجيات بسهولة.

من بين العديد من الميزات المفيدة والحلول الإدارية والتحليلية التي تقدمها، تقدم تحليلات الأمان لمساعدة المؤسسات في مواجهة أي حجم من التهديدات. تسمح تحليلات الأمان من Logz.io للمطورين بدمج الأمان في جميع مراحل تطوير البرمجيات مع توفير الأدوات والبيانات المستخدمة في هذه العمليات ، حتى يتمكنوا من تحديد المزيد ، دون التنازل عن السرعة أو المرونة من خلال الفحص المتقدم عن التهديدات والمشاكل الأمنية . بالإضافة إلى ذلك ، فإنه يوفر تقارير وقواعد وعمليات تكامل مدمجة لمساعدة المؤسسات على البقاء منتبهه ومستعدة.

5- GitLab

GitLab عبارة عن منصة تطوير من خلال الويب توفر سلسلة أدوات CI / CD ( – وتعني الادماج المستمر والنشر المستمر ) وهي واحدة من أفضل الممارسات التي يمكن لفرق تطوير البرامج والمطورين تنفيذها ، لأنها تتيح لهم تقديم تغييرات في التعليمات البرمجية بشكل متكرر وموثوق. – كاملة في تطبيق واحد. وهي تدعم التعاون والتكامل بين فرق التطوير والأمان والعمليات ويساعدهم على تسريع التسليم ومعالجة الثغرات الأمنية دون إبطاء مراحل CI / CD ، من خلال تبسيط تعقيدات سلسلة الأدوات المستخدمة.

بالإضافة إلى كونها رائدًة في CI – الادماج المستمر – ، تقدم GitLab الباقة الكاملة لمساعدة المؤسسات على تقصير وقت دورة التطوير ، ودعم سير عمل موحد يقلل من تبسيط الأنشطة التي اعتدنا ان تكون منفصلة ، مثل أمان التطبيق ، و CI / CD.

اقرأ المزيد: تطبيقات الذكاء الاصطناعي في السعودية

6- Contrast Security

يقدم هذا الطاقم أداة للحماية الذاتية للتطبيق في قت التشغيل (RASP) ويقدم أداة الاختبار التفاعلي لأمان التطبيقات (IAST) – وهي آداة تساعد المؤسسات على تحديد وإدارة المخاطر الأمنية المرتبطة بالثغرات الأمنية المكتشفة في تشغيل تطبيقات الويب باستخدام الاختبار الديناميكي – لمساعدة المؤسسات على إنشاء برامج الحماية الذاتية.

تتكامل أدوات Contrast Security مع تطبيقات المستخدمين وتعمل باستمرار في الخلفية. يقوم الجزء الأول من حزمة أمان التباين ، المسمى بـ Contrast Assess ، بتنبيه المطورين عند اكتشاف ثغرة أمنية. الجزء الثاني من المجموعة ، المسمى بـ Contrast Protect ، يستخدم نفس العامل المضمن ، ويعمل في مرحلة الإنتاج ، ويبحث عن الثغرات والتهديدات غير المعروفة ، ويقوم بالإبلاغ عما يجده للوحدة تحكم SIEM Console – وهي مجموعة من الأدوات والخدمات التي تقدم نظرة شاملة لأمن معلومات المنظمة. – ، أو جدار الحماية ، أو أي أدوات أمان أخرى موجودة بالفعل. كما قام برنامج Contrast Security مؤخرًا بتحسين عروضه الرائعة بالفعل وقدم Contrast OSS – وهي تعني تحليل تكوين البرمجيات ، وهو طريقة لتزويد المستخدمين برؤية أفضل في جرد المصدر المفتوح لتطبيقاتهم. لمساعدة المؤسسات على تغطية تأمين المصادر المفتوحة من خلال إدارة مخاطر آلية مفتوحة المصدر.

أفضل أدوات DevSecOps

7- Aqua Security

يساعد نظام Aqua Security في مهمة الإنقاذ بشكل ما، حيث يوفر أمانًا للحاويات في جميع مراحل تطوير البرامج . توفر منصة الأمان السحابية الأصلية من Aqua للمستخدمين تحكمًا كاملاً في البيئات المعبأة في حاويات ، مع ضوابط أمنية صارمة أثناء التشغيل وقدرات منع التطفل على نطاق واسع.

تزود المنصة المستخدمين بواجهة برمجة تطبيقات لسهولة التكامل والتشغيل الآلي. توفر منصة Aqua Container Security Platform عناصر تحكم كاملة في دورة حياة تطوير البرامج لتأمين التطبيقات المعبأة في حاويات والتي تعمل في في الداخل أو في التخزين السحابي (cloud) ، وكذلك على نظام التشغيل Windows أو Linux. تدعم المنصة مجموعة متنوعة من بيئات التشغيل.

8- Digital Ai

كانت digital موجودة منذ الأيام الأولى لـ DevOps ، لمساعدة المؤسسات على تسريع إصداراتها ودعم البنية التحتية والعمليات المعقدة عادةً للمؤسسات الكبيرة.

توفر منصة digital DevOps Platform حلاً كاملاً لتنظيم إصدار التطبيقات (ARO) يغطي كل شيء بدءًا من تنسيق الإصدار وحتى التشغيل الآلي للنشر. يمكن للفرق استخدامه بكل أريحية في أي بيئة ، بما في ذلك الحاويات والتخزين السحابي (cloud) والبرمجيات الوسيطة والحواسيب المركزية.

يتكامل النظام الأساسي بسلاسة في مراحل تطوير البرنامج ، ويوحد جميع أدوات عمليات التطوير للمؤسسة في واجهة واحدة حتى يتمكنوا من التنظيم والتشغيل الآلي وتسليم البرامج ونشرها بالكامل ، بما في ذلك CI ، والأمان ، وقاعدة البيانات ، والتحليلات ، وتوفير البيئة ، وتتبع المشكلة والإبلاغ عنها.

9- WhiteSource

هناك نوع آخر من المخاطر لا تركز عليه العديد من أدوات DevSecOps وهو الثغرات الأمنية مفتوحة المصدر. بالنظر إلى أن التطبيق المثالي اليوم سيتضمن 60٪ -80٪ منه كود مفتوح المصدر ، فمن المهم جدًا ألا تهمل المؤسسات إدارة أمان المصدر المفتوح من الأكواد ، وأن تنتج حلاً مخصصًا يتتبع وينبه المستخدمين بشأن مخاطر المصدر المفتوح عبر مراحل تطوير البرامج.

يتكامل WhiteSource في جميع مراحل تطوير البرامج ، وهو متوافق مع أكثر من 200 لغة برمجة ، بالإضافة إلى مجموعة متنوعة من أدوات البناء وبيئات التطوير. يعمل تلقائيًا وباستمرار في الخلفية ، ويتتبع الأمان والترخيص وجودة المكونات مفتوحة المصدر ومطابقتها مع قاعدة بيانات WhiteSource الشاملة لمستودعات المصدر المفتوح لتوفير تنبيهات فورية بالإضافة إلى تحديد المشاكله علي حسب الأولوية وعلاجها.

ونتشرف بذكر Secure Code Warrior

لا نستطيع أن ننتهي من هذه القائمة بدون ذكر هؤلاء الأشخاص المبدعين. يوفر Secure Code Warrior للمطورين المساعدة التي يحتاجون إليها من أجل التفكير والتصرف بعقلية أمنية ، من خلال إرشادهم حول كيفية إتقان إصدار الكود الآمن. يعلم هذا الحل الذكي المطورين تحديد ومعالجة الثغرات الأمنية في كود التطبيقات الخاصة بالألعاب.

يساعد Secure Code Warrior المطورين على معالجة أمان الأكواد بشكل آمن من خلال تزويدهم بالمهارات اللازمة لكتابة تعليمات برمجية آمنة من البداية.

بالإضافة إلى منصة الألعاب التنافسية لضمان الجودة للمطورين ، تتيح هذه الأداة أيضًا للمديرين التنفيذيين الرؤية الجيدة للمقاييس التي يحتاجون إليها لتتبع كفاءة مطوريهم.

ما هي أفضل أداة بالنسبة لك من ضمن أدوات DevSecOps ؟

إن اعتماد نهج أدوات DevSecOps في جميع أنحاء المؤسسة ليس بالأمر السهل. تذكر أن روما لم تُبنى في يوم واحد ولا تحدث التغييرات التنظيمية بين عشية وضحاها. يعد اختيار أدوات DevSecOps الآلية الصحيحة طريقة رائعة للبدء. فكر في أنظمة وشبكات مؤسستك وعملياتها وفرقها ، وابدأ باستخدام الأدوات التي ستساعدك كثيرًا وتكون ملائمة بسهولة.

يتيح استخدام الأدوات الآلية الصحيحة التي تساعد على تأمين منتجك عبر خلال دورة حياة تطوير البرنامج لفرق التطوير لديك القدرة على تلبية جداول الإصدار مع التسليمات عالية القيمة ، حتي لا يقوم قسم الأمان بإرسالها مرة أخرى لمعاودة بناءها وخصوصاً أنها تقترب من خط النهاية .

اقرأ المزيد: ما هو تحليل البيانات